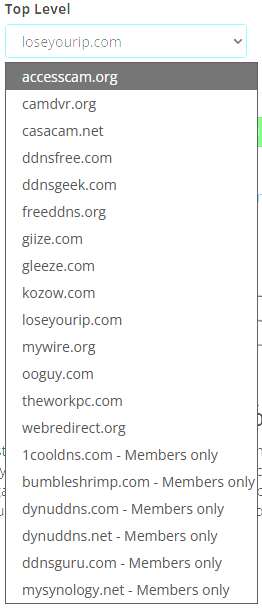

좀 오래되었지만 잘 쓰던 랩탑을 홈서버로 전용하게되었다. 홈서버로 쓰고있던 더 오래된 랩탑이 아주 고장났기때문이다.

쓰던 랩탑도 사실 아주 불편하지 않은건 아니였기때문에 새 랩탑이 필요하기도 했다.

이번에 구매하기로 한것은 Lenovo ThinkPad E14 AMD 모델이다.

메모리 반도체 가격의 폭등으로 인해서 선택의 최우선 기준이 가격이 될 수 밖에 없었다. 120~140만원 정도의 가격에서 중간사양(i5 또는 Ultra 5, ryzen 5 등)의 CPU와 16GB이상의 메모리를 갖는 랩탑을 고를 수있는 브랜드는 거의 레노버 밖에 없었다. 그리고 지금 업무용 고사양 랩탑(고사양이래 봤자 Nvidia Geforce RTX 3070 maxQ 정도) ThinkPad 16P gen2 에 대한 만족도가 높기때문에 레노버를 우선 고려하기도 했다. 이걸 구매 할때만 해도 GPU가 장착된 모델도 140만원이면 충분했다. 지금은 140만원을 상한으로 잡으면 GPU 가 장착된 모델을 선택하는 것이 거의 불가능하다.

레노버 제품 중에서도 선택지는 Thinkpad E 시리즈, Thinkbook 시리즈, IdeaPad 시리즈로 선택지는 다양한 편이였지만, 랩탑을 보통 5년이상 사용하는 나로써는 Main stream 라인 보다는 끝줄에 턱걸이 하는거라도 High end flagship 라인을 선호한다. 이렇게 IdeaPad는 부담없이 보내주었다.

정통 ThinkPad의 설계는 적용하지 않고 이름과 몇가지 ThinkPad의 특징(주로 trackpoint 같은 입력장치)를 반영한 저가형 ThinkPad를 믿어보기로했다. 저가형이라고하는 해도 ThinkPad의 이름을 쓰고 있다.

각설하고 본론으로 넘어가도록하자.

1. 외관

(1) 디자인

사실 디자인 섹션을 써야되나 싶긴하다. 난 심미적 특징을 중요하게 여기긴 하지만 기준이 대중적인 편은 아니다.

일단 높게 평가하는 부분은 각진 윤곽선이다. 전체적으로 동글 동글 굴려놓은 디자인은 랩탑같은 크기가 큰 휴대용 전자제품에는 잘 어울리지 않는다. 개인적으로는 15인치보다 더 크다면 사실 어떤 디자인을 해놔도 휴대기기라고 생각하면 이상하다고 느껴진다.

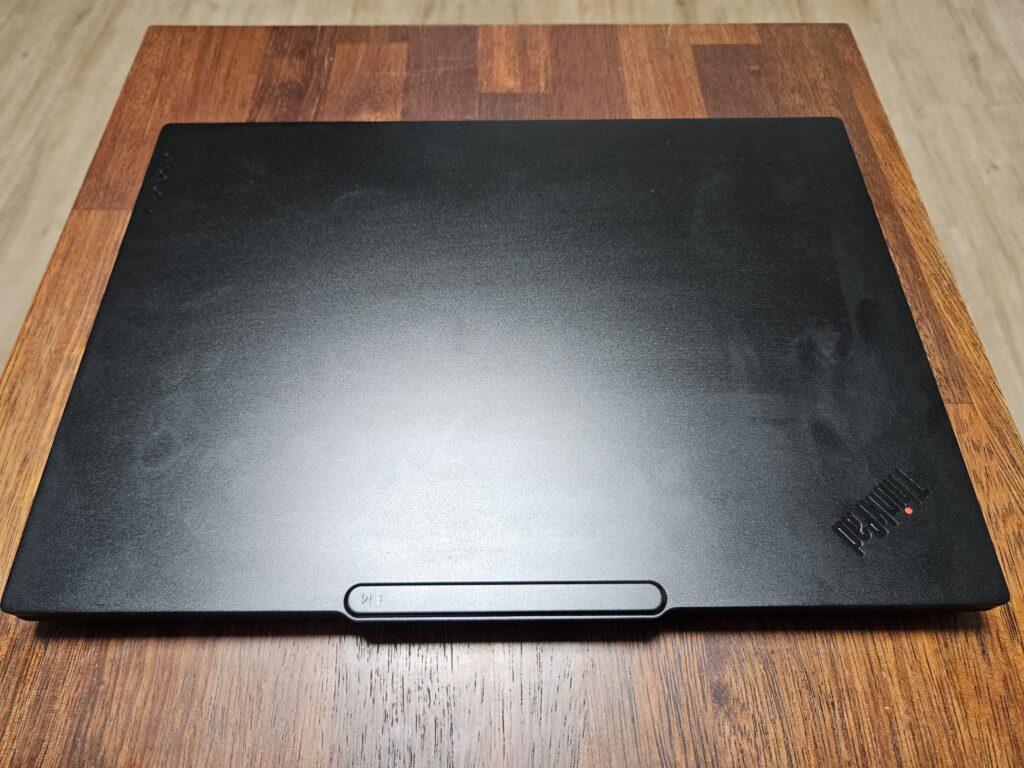

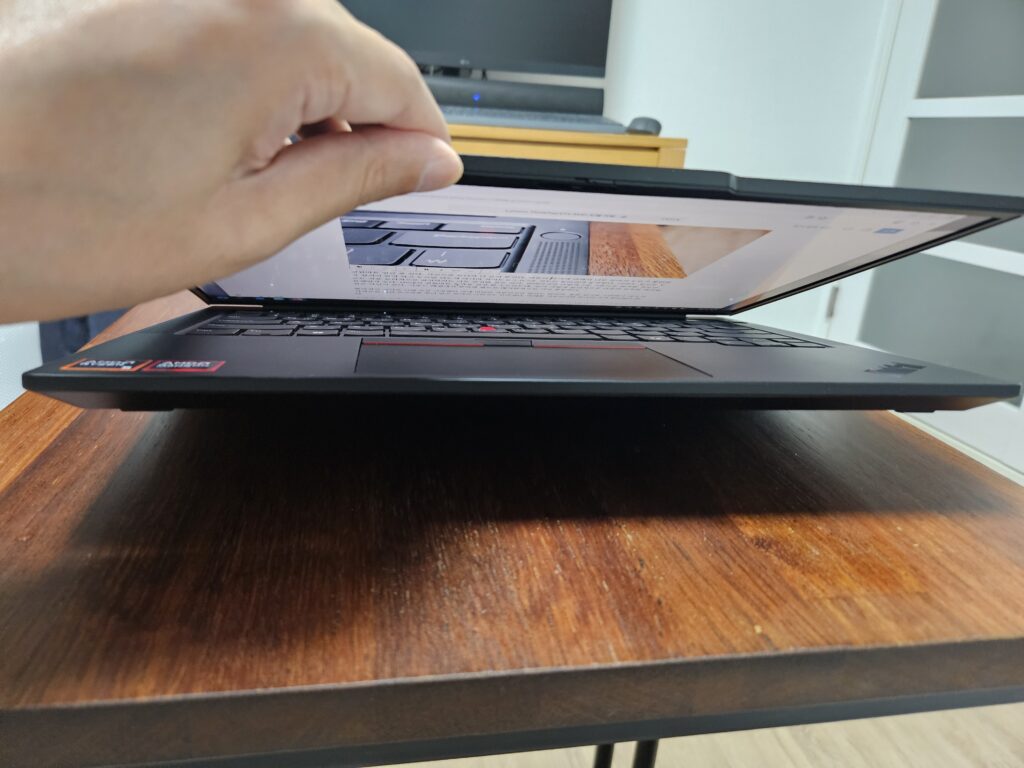

리드가 닫힌 상태에서 위에서 촬영한 이 사진에서 보이는 라운드 처리는 대충 R=2mm 정도로 보인다. 스마트폰보다도 더 작은 곡률을 적용해서 각진 느낌이 살아있다. 디자인 요소는 깔끔하게 ThinkPad의 로고와 빨간색 강조로 절제되어있다. 카메라 모듈의 배치를 위해서 공간이 필요해서인지 돌출된 형상은 다소 아쉬운 부분이다. 두께방향 돌출은 디자인 요소로 더 활용하는 편이 나았겠다는 생각도 든다. 모듈의 크기로 인해 돌출되었다는 점까지 생각이 미치지 못한다면 이 돌출의 의미가 모호하게 느껴진다. 스마트폰 사용자 들이 카메라 모듈의 돌출이 미적으로 아름답지 못하다고 생각하는 것과 같은 맥락이다.

그리고 이 사진에서 윤곽선 밖으로 돌출된 모습도 보이는데 이부분은 개인적으로는 괜찮아 보인다. 뒤에 얘기 할거리지만 이 모델은 한손으로 리드를 열 수 없다. 이 돌출은 심미적으로 크게 거슬리지 않으면서 손잡이 역할을 하는 것으로 이해된다.

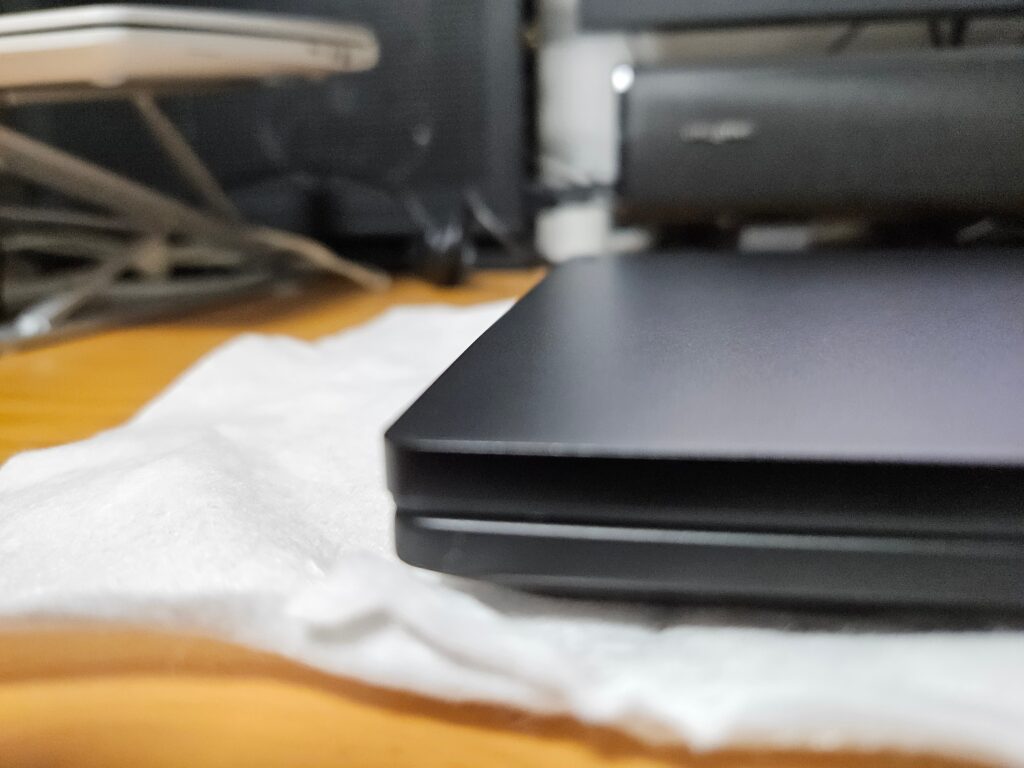

마찬가지로 리드가 닫힌 상태에서 정면에서 촬영한 이사진에서 보이는 선은 확실히 각진 느낌이다. 리드와 본체가 물리는 선이 직선으로 떨어져야하는데 조립상태가 불량한점은 아쉽다.

측면의 모습은 리드와 본체가 물리는 선이 더 직선으로 맞아 떨어져서 좋은 느낌을 준다. 개인적으로 과하다고 생각하는 HP랩탑의 동그란 디자인은 이 선이 마치 엉덩이 같은 선을 보여준다. 개인적으로 선호하지 않는다.

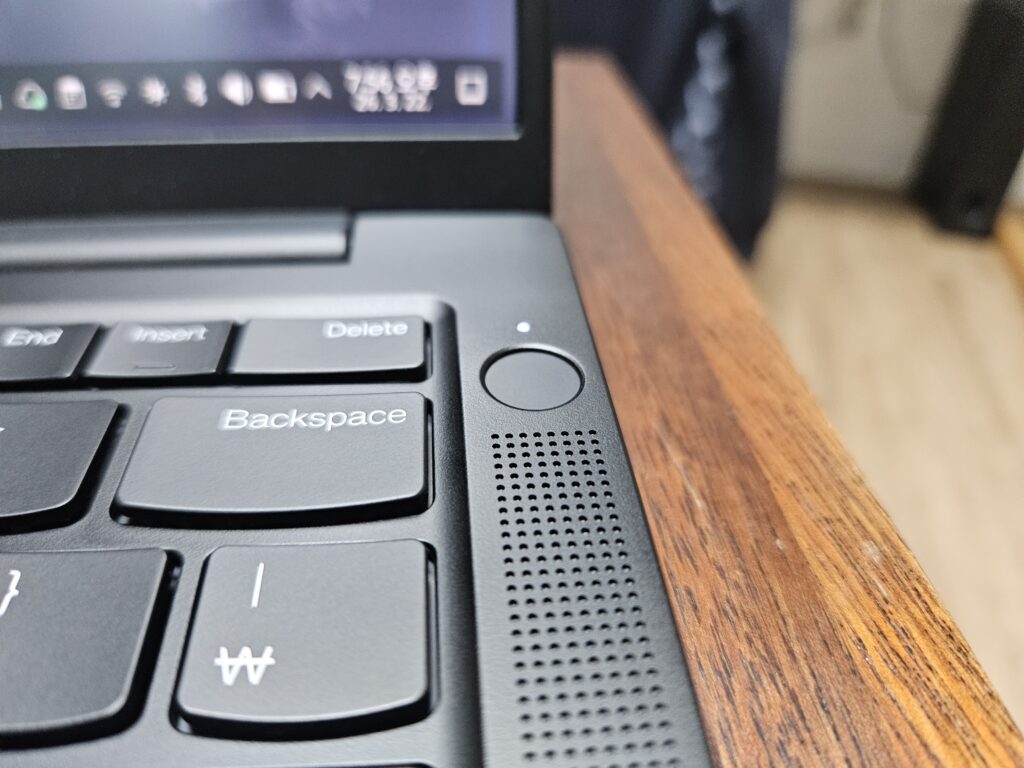

리드를 열었을 때, 화면과 배젤, 키패드와 트랙패드, 트랙포인트는 특별할 것 없는 Thinkpad의 모습이다. 트랙포인트를 위한 3개의 물리 버튼이 트랙패드 위쪽으로 배치된 것 또한 마찬가지이지만 심미적으로 우수 하다고 하기엔 어려워보인다. 또, 전원버튼(지문인식기를 겸하고 있는)이 키패드의 오른쪽이 따로 배치된 모습도 간결함을 해치기는 하지만 실수로 전원 버튼을 누르는 것을 확실하게 방지하고 있다.

배젤은 흔히 말하는 화면을 넓게 보이게 하려는 속임수(일명 구라베젤)는 아니다. 배젤과 화면 표시영역은 대충 1mm 미만의 틈만 있을 뿐이다. 그리고 상단의 카메라 모듈 돌출부는 간결함을 해치기는 하지만 저 돌출을 피하기 위해 배젤을 전체적으로 두껍게 설계했다면 아마도 둔해보였을거 같다.

(2) 마감과 세부형상

이 섹션은 사진 없이 간단하게 말 할 수 있다.

첫째, 가격대에 비해 준수한 마감을 보여준다. 표면의 질감은 부드러운 무광으로 통일감있는 모습을 보여주고 옵션사양인 알루미늄 하우징은 본체의 상판(키패드 주변부)에는 적용되지 않았다. 알루미늄 적용 부위의 질감이 더 고급스러운 점을 생각하면 아쉬운 부분이다. 손이 닿는 부분이기 때문에 플라스틱 재질이 주는 장점도 있다. 덜 차갑고 덜 뜨겁다.

둘째, 플라스틱 파츠의 사출 품질은 훌륭한 편에 가깝다. 육안으로 확인되는 흠결은 보이지 않고 배젤 부분만 손으로 만졌을 때, 약간의 울렁거림이 느껴진다. 손닿는 부분이 아니고 눈으로 보기에 문제가 없으므로 그냥 넘어가자.

셋째, 조립품질은 개인적으로 만족스럽지 않지만 어느 브랜드의 플래그십과 비교해도 부족하지 않다. macbook을 제외한 랩탐 중 좋은 마감품질로 유명한 dell의 xps 시리즈와 비교해도 크게 부족함이 없다. 앞에서 말한 리드와 본체의 맞물림이 좋지 않은 것은 내가 써본 모든 랩탑에서 보였던 점이고 랩탑의 한계로 인정하기로 했다. 다만 이 모델(ThinkPad E14)이 유독 심한 것 만은 분명하다.

마지막으로 두 가지는 부수적이지만 얘기 해볼만한 거리가 있다. 내가 사용해분 대부분의 랩탑에서 확인된 문제점이므로 비교삼아 적어본다.

본체의 뒤틀림은 모든 랩탭에서 보였던 문제이다. 평평한 편에 두고 네 모서리를 손가락으로 가볍게 두드려 보면 알 수 있다. 이 랩탑의 경우엔 왼쪽 아랫부분(AMD ryzen스티커)을 두드려 보면 고무발에 바닦에서 들떠있다는 걸 알 수 있다.(바닦이 완전이 평평하지 않을 수도 있으니까 봐준다…사실 여러 방향으로 돌려가면서 확인해봐도 똑같은걸 보면 본체가 살짝 뒤틀린게 맞다.) 이 문제는 XPS, Gram, ThinkBook에서 모두 확인된 부분이고 대부분 비슷한 수준(육안으로는 확인하기 어려움)이였지만 항상 손이 닿는 하단 부분이 들떠있어 덜그럭거림을 느낄때가 종종있다. 오히려 다른 flagship제품에 비해 thinkpad e14모델이 조금 덜한 편이다.

리드와 본체의 물림이 모서리 마춤 뿐만아니라 들뜸(먼저얘기한 뒤틀림과 같은 얘기)이 있다. 리드와 본체의 들뜸은 thinkpad 로고가 있는 면을 손가락으로 두드려 보면 다른 부분에 비해 덜 밀착된 것을 느낄 수 있다. 이 문제의 경우도 마찬가지로 xps, gram, Thinkbook에서 모두 확인된 부분이고 xps와 gram이 유독 심했고 thinkbook과 이모델(thinkpad E14)는 비교적 덜한다. 정도의 차이와 관계 없이 사용 중에 불편함을 느끼지는 않는 문제이다.

2. 내부

결론을 먼저 말하면 내가 써왔던 다른 어떤 랩탑보다 충실하고 확장성과 분해 조립 편의 성의 우수하다. thinkpad 모델의 특징이기도 하지만 일부 세대에서 on-board 메모리가 적용된 점과 가격을 고려하면 아주 매력적인 요소이다.

내부를 살펴보기 위해서 분해과정을 먼저 알아보자. 하부면을 살펴보면 총 7개의 스크류가 있고 모두 caped 스크류라서 완전히 풀어도 하판으로 부터 분리되지 않아 스크류 분실 염려가 없다.

하판을 분해하기전에 어뎁터가 연결되지 않은 상태에서 bios에 진입해서(lenovo 로고 뜰때 F1버튼) config-power-disable built-in batter를 선택해서 내부 작업 중 short를 방지하자.(이런 기능을 제공하는 점이 우수하다는 평에 큰 영향을 주었다.) 이 기능이 제공되지 않는 다른 랩탑은 하판 분해 직후 메인보드와 베터리를 연결하는 커넥터를 분리해야한다.

스크류를 모두 풀고 나면 remover(일명 헤라)를 이용해서 하판과 본체사이의 클립을 풀어야한다. 상당히 견고하게 체결되어있어 내가 가지고 있는 플라스틱 remover나 신용카드로는 풀리지 않았고 매끄럽고 얇은 금속 remover를 사용해야했다. 처음 1~2개의 클립이 풀려서 틈이 생기면 플라스틱 remover나 신용카드를 사용하도록하자.

모두 제거하거 보면 모든 클립은 동일한 형태이므로 클립의 제거 순서는 중요하지 않았다. thinkbook 16P gen2모델의 경우 하단에 클립이 아닌 후크가 적용되어있어 다른 클립이 제거되지 않은 상태에서 하단부를 벌리려고 하면 후크가 파손될 수있는 것이 비해서 분해 난이도가 낮다. 처음에 remove를 밀어 넣기 쉬운 흰지 부분 부터 시작하는게 좋다.(lenovo공식 영상에서도 그렇게 한다.)

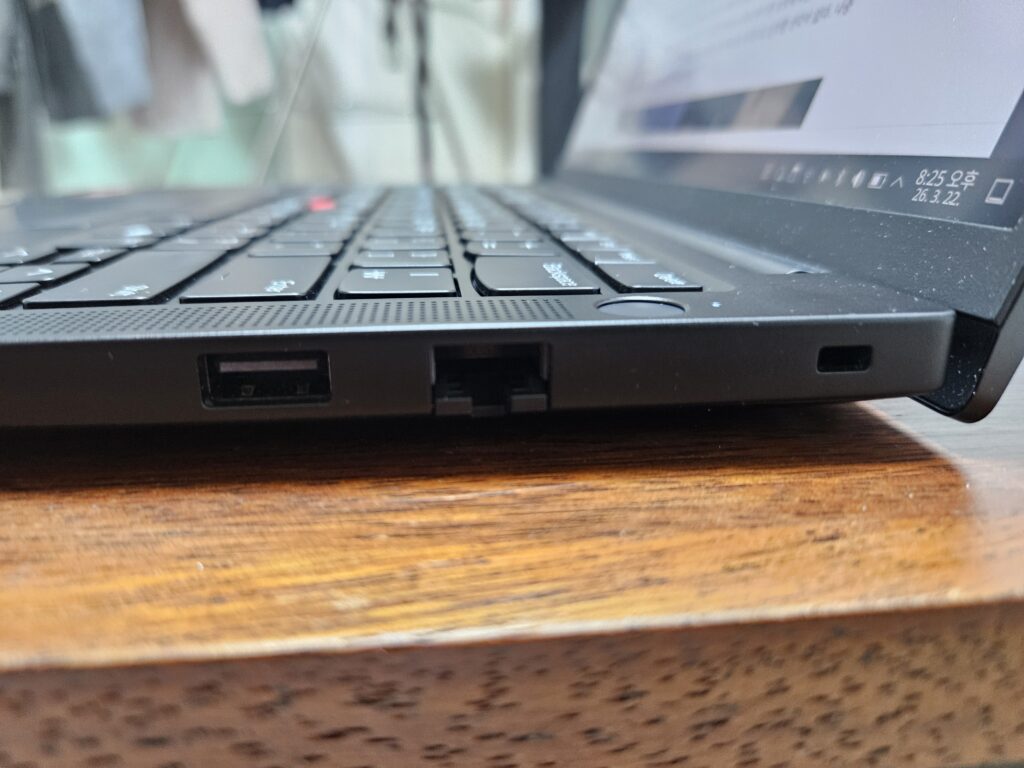

한가지 고려할점은 RJ45 이더넷 포트가 걸리기때문에 remover를 시계 방향으로 한번에 밀어 내야한다. 보통하듯이 시계방향으로 절반, 다시 반시계방향으로 절반으로 나눠서 작업하려고 보면 이더넷 포트가 걸린다.

외관에서 설명한것처럼 본체의 상부 하우징은 모두 플라스틱으로 보인다. 일단 여기까지만 확인했을때 테이프나 접착제로 조립된 부분 없이 모두 스크류를 제거하면 바로 분해가 가능해 보인다.(배터리는 확실치 않다. gram의 경우 스크류가 있었지만 배터리 아래로 테이프가 부탁되어있었다.)

사용자가 부품을 변경하거나 확장을 위해 사용할 수있는 슬롯은 아래와 같다.

- SODIMM(메모리): 2개의 슬롯이 있고 옵션에 따라 1개 또는 2개 메모리 모듈이 설치된다.

- M.2(2230): 무선랜 모듈이 설치되어있다.

- M.2(2242): 기본 공장출고 SSD(nvme)는 여기에 장치 되어있다.

- M.2(2280): 빈슬롯으로 출고되고 추가의 SSD를 장착 할 수 있다.

그밖에 모듈은 메인보드에 통합되어있어 수리 관점에서는 완벽하지 않지만 사용자가 업그래이드 할 수있는 모듈은 모두 분리될 수 있도록 설계되어있다.

하판은 알루미늄 하우징 옵션을 선택 해서 알루미늄이 적용되었지만 CNC 가공품은 아니고 프래스성형 부품으로 보인다. 클립과 같은 체결 부붐들은 플라스특 파트를 부착한 형태로 제작되어있다.

SSD에는 써멀패드가 적용되었고 CPU 냉각팬부분에는 스크린 필터가 적용되어있다. louver 플래이트 전체에 스크린 필터를 적용해도 좋았을거 같은데 소소한 원가 절감인지 환기성을 위한 설계인지 모르겠다. 아무튼 가격대에 비해서 세심한 설계라고 해도 될거 같다.

내부 구성에 대한 총평은 처음 시작한 말과 같다. 충실하고 우수하다.

3. 사용성

(1) 휴대성

15인치 미만의 랩탑 대부분은 크기의 관점에서는 휴대성에 문제가 없다. 일반적인 가방에 수납하는데 문제되지 않는다. ThinkPad E14 gen7은 조금 두껍기는 하다. 아마 얇은 가방을 이용한다면 다른 소품을 휴대하기엔 어려울 수 있다.

무게는 공식홈페이지와 리셀러의 제품 소개 페이지에 1.4kg으로 설명하고 있지만 알루미늄 하우징 옵션을 선택하고 64wh 베터리를 적용한 내 thinkPad는 체감상 1.5kg은 넘는 듯하다.(저울이 없어서 실제 중량은 모르겠다.) 아무튼 무겁다는 말을 하고 싶은거다.

(2) 편의성

리드는 한손으로 열수없다. 힌지가 생각보다 뻑뻑해서 한손으로 리드를 올리면 본체가 딸려올라온다. 레노버 제품은 thinkbook과 이번 thinkpad를 사용중인데 모두 그런거 같다. 더 가벼운 LG gram도 한손으로 열린다는걸 생각하면 아쉬운 부분이다. Gram의 경우엔 타이핑 중 디스플레이가 많이 흔들리는게 느껴지는 편이고 thinkPad는 그런 점에서는 만족스럽다.

(3) 포트

충전 어댑터는 USB-C PD 규격을 만족하므로 다양한 선택지를 제공한다. 또 USB-A 포트 1개는 상시 전원을 제공하므로 보조배터리로 활용가능하다. 3.5mm 스테레오 오디오 단자를 제공하고 있지만 현재 시점에서 필요한 포트인지는 모르겠다. 비슷한의문이 드는 RJ45 이더넷 포트가 제공되는데 흠…일단 많은 선택지를 주는것이라고 이해하자. 난 개인적으로 맘에 드는 부분이다. 가장 맘에 드는 포트는 full size HDMI인데 왜냐하면 최근 랩탑은 USB-C dp-alt 모드로 외부 디스플레이 포트로 퉁치는 경우가 있는데 이렇게되면 USB 포트 가용성은 감소하고, 대부분의 디스플레이 장치는 HDMI포트를 기본으로 하기때문에 USB-C to HDMI 어뎁터를 들고다녀야한다. 아무튼 ThinkPad E14 gen 7에서 가장 맘에드는 HDMI포트를 포함해서 다양한 연결 옵션은 준수함 이상이다.

우수하다., 훌륭하다., 라고 평하기엔 좀 아쉬운 점은 SD card 슬롯을 제공하지 않는 점이다. SD card는 디지털 카메라 사용자에겐 아직도 필수적인 매체이고 카메라 사용자가 아니라도 차량용 블랙박스나 네비게이션에도 SD card가 사용되고 있다. 아직 널리 쓰이고있는 SD card 슬롯이 제공되지 않는 점은 불만이다.

(3) 감각적 만족(타건감 등)

타건감, 디스플레이, 스피커 등 오감으로 느끼는 사용성을 주관적으로 얘기해보겠다.

타건감은 노트북의 얕은 스트로크를 감안해주면 아주 훌륭한 편이지만 나에겐 아직 불편하다. 사실 랩탑 키보드를 꽤 오랜시간 불만 없이 사용했던 경험이 있는 나로써는 당황스러울 만큼 불편하다. 타건감은 만족스러운데 아무래도 키간격이나 배치에 적응이 필요한거 같다. 다시 말하자면 타건감은 아주 만족스럽고 키의 크기나 간격, 배열 같은건 적응이 필요 할 것같다.

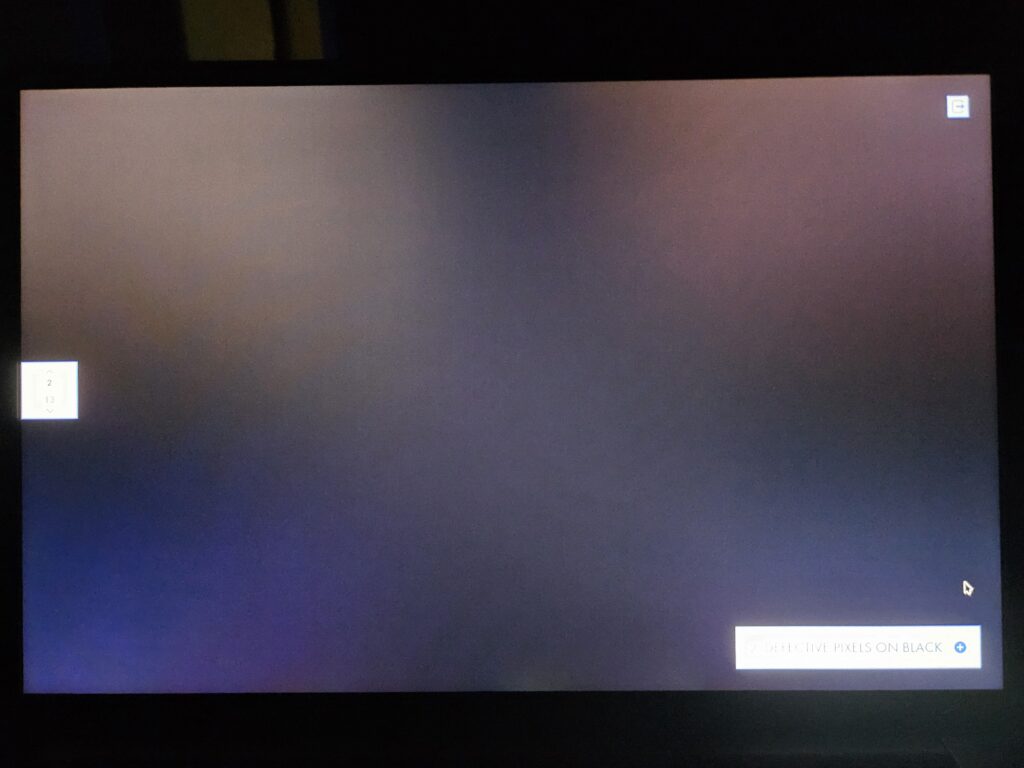

디스플레이는 내가 예민하지 않은 부분이다. 전체적으로 만족스럽고 색상표현이나 해상도 반응 모든 관점에서 평균이상인것 같다. 내가 예민하지 않은 요소임을 고려하더라도 특별한 불만은 없다는 점에서 평균에 못미치는 품질은 아닌 것 같다. 다만 어두운 환경에서 암부표현(검정색 표현)시 디스플레이 가장자리의 약간의 빛샘이 있지만 실사용에서 거슬리는 수준은 아니다. 아주 고가의 디스플레이를 사용해보지 않아서 맞는지는 모르겠지만 내가 경험한 모든 IPS 패널의 빛샘이 있었고 거의 숙명같은거다. 사진을 보면 왼쪽의 검정색 테스트 화면에서는 약간의 빗샘이 보인다.(반사때문에 잘 보일지는 모르겠지만 사진에 표현이 되긴했다.) 오른쪽 화면은 영화 재생중 한장면을 촬영한 사진이다. 실사용 조건에서 어두운화면을 어두운 공간에서 보는경우는 대부분 영화 감상일 것이다. 빛샘이 눈에 띄지는 않는다.

스피커는 조금 예민할 수도 있다. 주로 이어폰이나 헤드폰을 이용하기 때문에 랩탑의 스피커로 뭔가를 들을 일은 별로 없다. 그래도 굳이 들어보자면 음질은 좋은 편은 아니다 작은 유닛과 얇은 울림통(노트북 하우징)을 생각하면 특별할 것도 없는 일이다. 음량은 랩탑 바로 앞에서 듣기엔 충분한 수준이고 음량이 커지면 소리가 왜곡된듯 들린다. 간혹 저음부의 음량이 큰 경우엔 키패드에 울림이 전달되기도 해서 앞으로도 잘 안쓸거 같다. 마이크는 테스트해보지 않기로 했다. 지금 사용중인 fedora 리눅스에 기본 설치에 녹음 애플리케이션이 포함되지 않기때문이다. 사용할 계획이 없는 프로그램을 굳이 테스트 목적으로 설치할 생각이 없다. 나중에 화상회의를 하거나 한다면 그때 확인해보면 되겠다.

전원버튼 일단 좀 깊다. 사진으로 보니까 더 깊어 보인다. 버튼의 크기에 비해서 너무 깊어서 누르기 불편하고 심지어 딸깍 하고 누르면 되는게 아니라 적어도 0.2~0.5초 정도는 눌러줘야 동작한다. 아마도 실수로 누르는 것을 물리적으로 방지하려는 의도 같지만 깊은 깊이, 딜레이시간 이렇게 2중, 3중으로 해야될 정도의 문제인가 싶다. OS에서 전원버튼 동작을 설정 할 수도있는데..굳이 이렇게 물리적으로 다중의 보호를 해야될일은 아닌거 같다. 키보드 배열에서 분리해 별도로 배치한것으로 이미 충분하다.

물리적인 깊이로 인해 조금 걱정했던 것에 비하면 지문인식은 잘되는 편이다. 물론 깊이를 고려해서 내가 의식적으로 약간 손가락을 밀어 넣고 있어서 그런지도 모르겠다. 어째튼 지문인식만 본다면 크게 불편함은 없다.

트랙패드와 트랙포인트., 나는 랩탑이용시 특별한 경우(3D 모델을 취급할때,)가 아니면 마우스를 사용하지 않는다. 대부분 트랙패드를 사용하고 특별히 예민하게 굴지 않기때문에 트랙패드는 너무 좁지만 않다면 합격이다. thinkpad e14의 트랙 패드는 일단 합격선이다. 14인치급 랩탑에서 제공되는 대부분의 트랙 패드와 비슷한 면적이지만 조금더 넓었으면 좋겠다는 생각은 든다. 특히 상/하로는 트랙포인트의 물리버튼 때문에 약간 좁다는 느낌도 든다.

트랙포인트는 아무래도 쓸일이 없을것 같다. 적응의 문제겠지만 이미 익숙한 트랙패드가 있는데 굳이 익숙하지 않은 트랙포인트를 쓸이유는 없다.(왜 thinkpad를 산거냐?)

기본적으로 트랙포인트는 움직인 거리가 아니라 가해진 힘으로 커서를 움직이는 거라서 직관적이지 않다. 그리고 물리버튼과 조합해서 사용하는 방식은 한손 조작을 고려한 설계는 아닌 듯하다.

(4) 배터리 사용시간

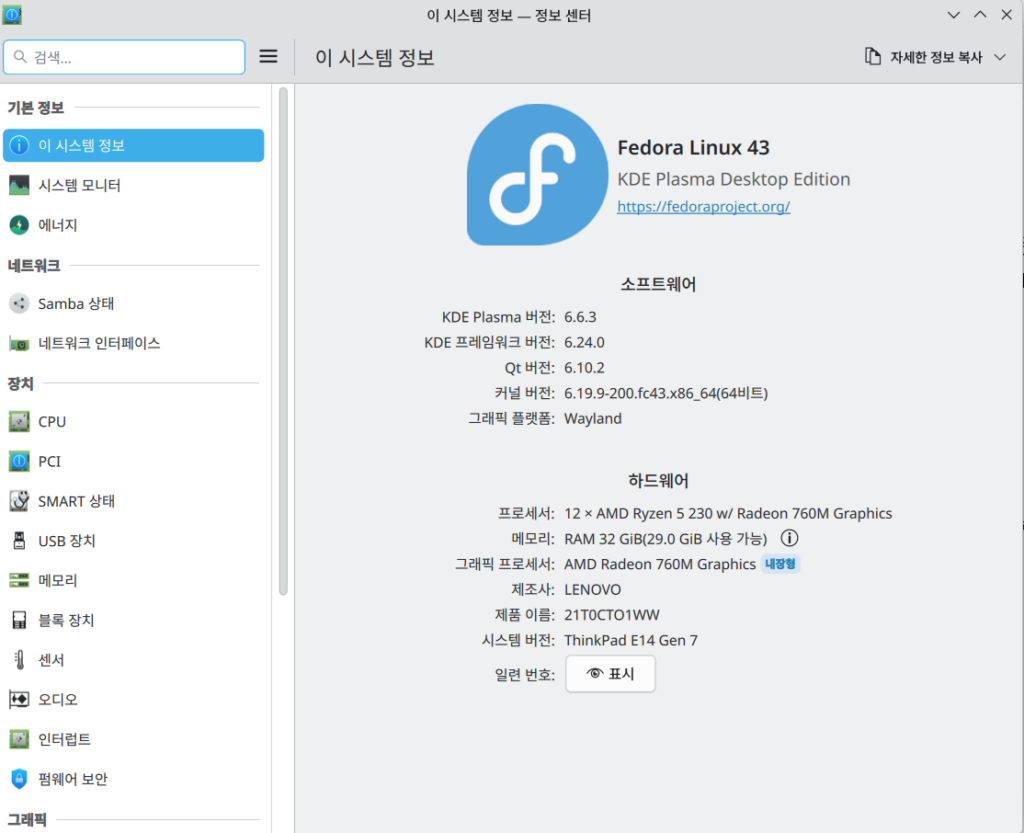

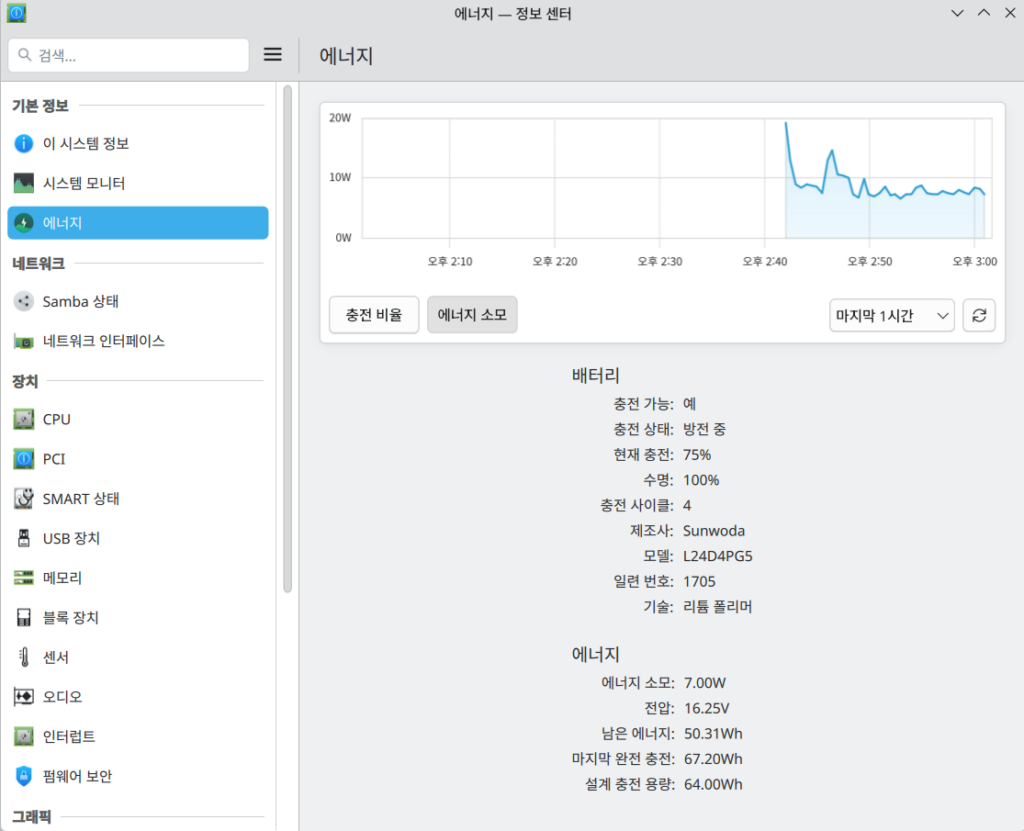

이 부분은 실제 사용시간을 측정해보지는 않았다. 그냥 간단하게 내가 사용하는 환경을 기준으로 계산해보겠다. 난 64wh를 CTO사양을 선택하였고, Fedora KDE desktop 43을 사용하고있다. KDE Info center에서 에너지 섹션을 살펴보자. 추가로 나는 배터리 사용중에는 power profile을 절전으로 사용하도록 설정해두었다.

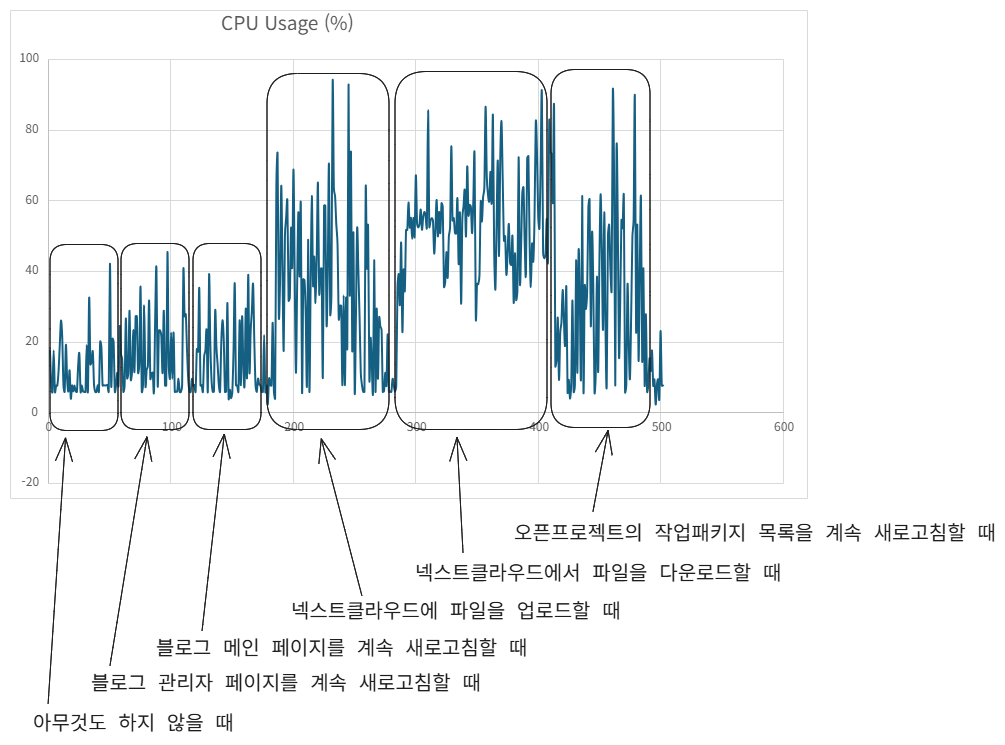

부팅을 하고 시스템이 로드 되기까지는 아주 잠깐이지만 10~20W정도의 전력소모를 보이고, 이 글을 쓰는 동안은 6~8W 정도의 전력소모를 보여준다. 이 값은 베터리 소모량으로 측정되는 값이므로 사용시간을 계산하기에 적절하다.

배터리 사용시간 계산 조건은 아래와 같다.

- 배터리 충전 레벨 : 80%(배터리 성능 유지를 위해 80%로 제한된 충전을 하고있다.)

- 배터리 하한 레벨 : 5%(이쯤에서는 그만 사용하거나 전원을 연결하기로 하자.)

- 배터리 설계 용량 : 64Wh

- 사용환경 : fedora kde desktop 43(kernel 6.19)

- 사용 전력: 8w

C_{75\%} = 64Wh \times 75\% = 48Wh\\

T= C_{75\%} \div P_{consption}=48Wh \div 8W = 6 h

간단한 계산을 통해 최소 작업(블로그에 글쓰는 정도)로는 6시간정도 사용할 수 있는 것을 알 수 있었다. 이정도면 한편의 포스팅을 마무리 하기에 충분한 시간일거 같다. 포스팅을 위한 자료가 모두 준비가 되었다면 3시간, 어쩌면 4시간 정도면 포스팅에 충분할 것이다. 이제 잠깐 글쓰기를 멈추고 window VM을 실행해서 잠깐 출장비 지급신청을 하고 돌아와 보자.

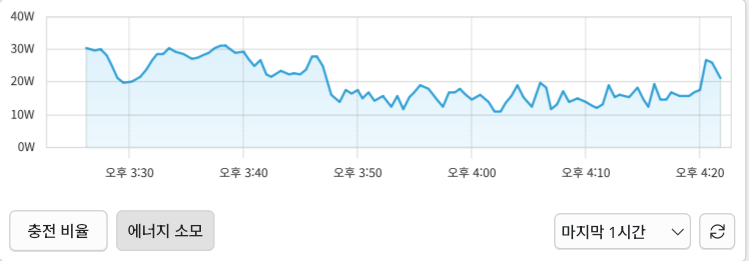

오후 3시 30분 부터가 VM 작동시간이다. 눈대중으로 평균을 내보면 20W쯤 될것같다. 같은 방식으로 계산하면 VM을 사용하는 경우 배터리 작동시간은 2시간 20분 정도 된다. VM에도 뭔가 전원관리 설정이 필요한지는 모르겠지만 업무환경은 되도록 업무용으로 준비한 다른 PC 또는 랩탑을 사용해야겠다.

한국에서 컴퓨터를 사용하는 사람은 hwp와 일부 그룹웨어(나같은 경우는 카카오워크)가 윈도우에 의존하는 환경이므로 window VM이 필수적이다. 이런 상황에서 굳이 리눅스를 고집할 이유는 없지만 리눅스 OS로 부팅 했을때가 뭔가 더 신난다.

4. 성능

이미 출시된지 좀 지난 제품이라 충분한 성리뷰가 있다. 그래서 주로 개인적인 사용성에 관해서 이야기했던 것이다. 그렇다고 성능에 대해서 아주 이야기 하지 않고 넘어가기엔 좀 아쉽다.

간단하게 해외 벤치 마크를 참고하면서 마무리하겠다.

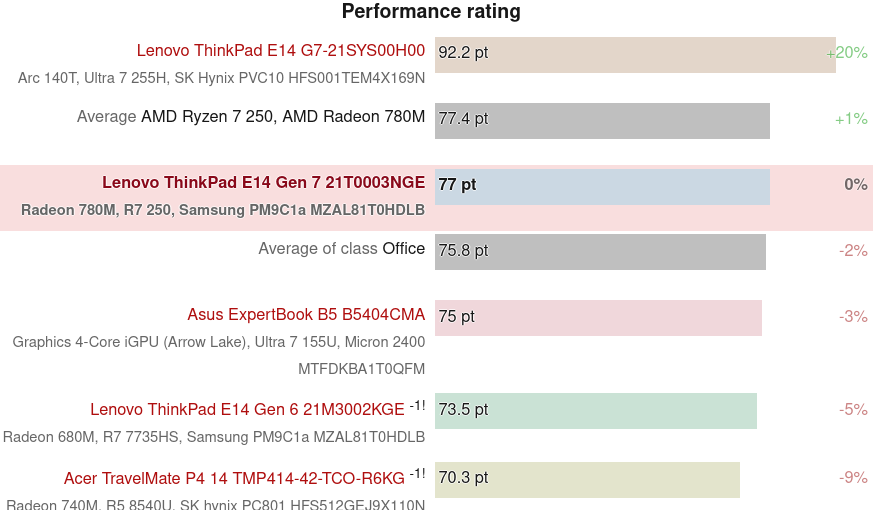

Notebookcheck.net의 리뷰 중 성능 섹션에서 발췌한 자료를 보면 같은 모델에 인텔의 고성능 모바일 CPU(ultra 7 255h)와 비교했을때 약 20% 정도의 성능 차이를 보인다. 첨부의 이미지에는 표시되지 않았지만 인텔의 저전력 CPU(ultra 5 225u)와 비교하면 비슷하거나 약간더 나은 성능을 보여준다.

물론 배터리 사용중 절전 프로파일을 사용한다면 이 내용은 별로 의미가 없긴하다.(절전 프로파일에서 성능을 밴치마킹하는 자료는 많지 않기도하고…)

이미지를 클릭하면 출처(notebookcheck.net)의 원문으로 연결된다.

5. 총평

아주가볍지는 않지만 준수한 성능이라 제법 좋은 선택이다. 메모리 가격이 너무 오른덕분에 32GB 메모리로 구성하려면 140만원 정도이지만, 현시점에서 다른 선택지도 별로 다르지 않다.

아쉬운 점도 있다. 가격대엔 어울릴지 모르지만 약간 애매한 빌드 품질, 저전력 디스플레이인 OLED디스플레이 선택불가(intel 버전에서는 선택가능하다.), 정평의 thinkpad 타건감이 아닌점……

아마도 키패드 분리를 위해서 메인보드를 들어내야하는 구성인 것으로 봐서는 널리 알려진 그 키보드는 아닌것 같다. 바로 직전 세대까지는 thinkpad T 시리즈 부터 적용되는 것과 동일한 키보드가 적용됐었는데 사실 가장 아쉬운 부분이다.

이 정도만 참아 준다면 오래 쓸만한 랩탑인거 같다.